La iniciativa tiene como misión unir a los CEO de las principales empresas en España en torno a una visión común e innovadora de diversidad, equidad e inclusión.

Más informaciónCuando el tablero cambia, el mayor error no es equivocarse de jugada, sino llegar tarde y seguir jugando con reglas que ya nadie respeta.

Miguel Ángel Valero

Donald Trump no solo ha convertido la imprevisibilidad en una forma de gobierno. Ha ido un paso más allá: ha normalizado la distorsión sistemática de la realidad como herramienta política y el desorden como método de poder. No gobierna desde una ideología reconocible ni desde un proyecto coherente de largo plazo, sino desde el impacto emocional, la amenaza constante y la sensación de que siempre puede cruzar una línea que nadie más se atrevería a atravesar. Ese es el núcleo de lo que ya no es una anomalía, sino una auténtica doctrina del caos.

Trump ha demostrado que, en el ecosistema político y mediático actual, no es necesario que algo sea cierto para que funcione. Basta con repetirlo, amplificarlo y envolverlo en un relato emocionalmente potente. El escándalo permanente no es un efecto colateral: es la estrategia. Cuando todo es exagerado, contradictorio o directamente absurdo, la verdad deja de ser un ancla y se convierte en una pieza más del espectáculo. Esa lógica explica su insistencia en presentarse como gran pacificador global.

Desde su regreso a la Casa Blanca repite que ha logrado poner fin a ocho conflictos armados. La afirmación encaja a la perfección con su imagen de líder fuerte, negociador implacable y aspirante, confeso al Premio Nobel de la Paz. El problema es que, cuando se analiza caso por caso, el balance real es mucho más ambiguo de lo que sugiere el eslogan.

En algunos escenarios, como el alto el fuego entre Israel y Hamás, el papel de EEUU ha sido relevante. Pero incluso ahí hablamos de una tregua frágil, incompleta y permanentemente amenazada por nuevos episodios de violencia. Presentarlo como una guerra resuelta es una simplificación interesada, pensada más para el titular que para describir la realidad. En otros casos, el resultado ha sido directamente efímero. El supuesto acuerdo histórico entre Camboya y Tailandia apenas duró unas semanas antes de romperse, dando paso a enfrentamientos más intensos y a cientos de miles de desplazados. En África central, el acuerdo firmado en Washington entre la República Democrática del Congo y Ruanda no ha cambiado la situación sobre el terreno: los rebeldes del M23 siguen avanzando con apoyo externo, dejando en evidencia la falta de capacidad real para imponer una paz duradera. En Asia, el anuncio de un alto el fuego entre Pakistán e India volvió a mostrar el mismo patrón. Islamabad agradeció la mediación estadounidense, pero Nueva Delhi negó cualquier intervención extranjera y subrayó que el acuerdo fue bilateral. Más que un éxito diplomático claro, el episodio reveló la dificultad de separar hechos verificables de declaraciones políticas cuando el ruido domina el relato.

Pero lo verdaderamente preocupante es que esta forma caótica de ejercer el poder no se proyecta solo hacia el exterior. También está siendo aplicada, de forma cada vez más explícita, dentro de EEUU. La doctrina del caos no distingue entre política exterior y política doméstica. En varios estados gobernados por demócratas, la cuestión migratoria se ha convertido en un campo de confrontación directa. El Gobierno federal ha impulsado medidas punitivas, recortes de fondos y amenazas legales como forma de disciplinar a quienes no se alinean con su discurso, utilizando la inmigración no como un problema a gestionar, sino como un arma política para polarizar y castigar al adversario interno.

Algo similar ocurre con el poder judicial. Cada vez que un tribunal dicta una sentencia contraria a sus intereses, Trump no se limita a recurrirla: desacredita públicamente a los jueces, cuestiona la legitimidad del sistema y presenta cualquier fallo adverso como parte de una conspiración. El mensaje es claro y peligroso: la justicia solo es válida cuando confirma su relato. Cuando no lo hace, pasa a formar parte del enemigo.

Las universidades tampoco han quedado al margen. Presiones políticas, amenazas de retirar financiación, campañas públicas de descrédito y exigencias de alineamiento ideológico han convertido a algunos de los grandes centros académicos en objetivos directos del poder presidencial. No se trata solo de controlar el discurso, sino de domesticar espacios tradicionalmente críticos y autónomos.A esto se suma la persecución abierta de fiscales, funcionarios y empresarios que no se pliegan o no rinden pleitesía. Investigaciones, inspecciones, ataques personales y represalias administrativas forman parte de un ecosistema en el que la lealtad pesa más que la legalidad, y la sumisión más que la competencia. El mensaje vuelve a ser inequívoco: quien no se alinea, paga un precio.

Hay, además, un factor que marca un punto de inflexión histórico. Trump es el primer presidente de EEUU que no solo no oculta, sino que asume sin complejos, que utiliza el poder presidencial para favorecer sus negocios personales. Decisiones políticas, relaciones internacionales, concesiones regulatorias y visibilidad institucional se entremezclan con intereses privados de una forma inédita en la historia moderna del país. La frontera entre el cargo público y el beneficio personal no se difumina: se borra deliberadamente.Todo encaja en la misma lógica. Lo que importa no es la consistencia, ni la legalidad, ni siquiera la eficacia a medio plazo. Importa el impacto inmediato, el dominio del relato y la demostración constante de poder.

Trump no busca cerrar conflictos complejos (internos o externos) que requieren tiempo, confianza y compromisos incómodos. Busca mantener a aliados, rivales y ciudadanos en un estado permanente de incertidumbre y dependencia. Ésta es la esencia de la doctrina del caos. La política deja de ser un ejercicio de previsión y responsabilidad para convertirse en una 'performance' continua. La amenaza sustituye al argumento, la exageración al dato y la improvisación al análisis. El desorden no es un fallo del sistema: es el sistema.

Ese uso recurrente de medias verdades, afirmaciones infladas o directamente falsas no es un detalle menor. Moldea percepciones, desplaza responsabilidades y convierte realidades complejas en relatos simples y emocionales. El patrón se repite una y otra vez. Como cuando Trump asegura haber sido quien más ha gastado en el apoyo a Ucrania, pese a que los datos muestran que la ayuda europea, en conjunto, es comparable o incluso superior, y que muchas de las cifras que utiliza mezclan compromisos futuros, préstamos o estimaciones presentadas como gasto efectivo. No es un error puntual: es una forma de ejercer el poder. La paz, la democracia y la verdad no se construyen con “slogans” ni con relatos grandilocuentes, sino con hechos verificables, contrapesos institucionales y respeto a las reglas. Hay una diferencia enorme entre anunciar resultados y asumir la complejidad de gobernar con responsabilidad. Esa diferencia marca la frontera entre la política entendida como propaganda permanente y la política entendida como servicio público. Y hoy, con Trump, esa frontera no solo está desdibujada: está siendo cruzada de forma consciente y sistemática.

Desmontando el orden internacional tras la II Guerra Mundial

En ese sentido, la Conferencia de Seguridad de Múnich ha sido una advertencia. El mensaje que sale de allí es claro: el orden internacional posterior a la Guerra Fría está siendo desmontado pieza a pieza. El secretario de Estado de EEUU, Marco Rubio, fue el encargado de verbalizarlo. Tono conciliador, pero fondo inequívoco. EEUU quiere actuar con Europa… pero actuará solo si lo considera necesario. La cooperación es preferible, no imprescindible. Y la alianza transatlántica ya no puede basarse en inercias del pasado. Rubio habló de errores compartidos: externalización de soberanía, desindustrialización, confianza excesiva en instituciones multilaterales incapaces de frenar a actores revisionistas. Cuestionó el modelo de globalización que definió las últimas décadas y defendió un liderazgo estadounidense dispuesto a fijar el marco estratégico de esta nueva etapa.No fue un discurso de ruptura. Fue un discurso de jerarquía.

En paralelo, Volodymyr Zelensky volvió a recordar que para Ucrania esto no es teoría geopolítica. Es supervivencia. Pidió claridad, garantías reales y una Europa que asuma que la guerra en su frontera redefine su seguridad estructural. Sin ambigüedades, sin debates eternos, y es precisamente ahí cuando aparece el gran problema europeo. Alemania ha empezado a hablar de una Europa que “regresa de sus vacaciones de la Historia”. Francia lleva tiempo defendiendo una mayor autonomía estratégica, incluso reforzando la disuasión nuclear europea como pilar de seguridad frente a una posible menor implicación estadounidense. En ese contexto, Pedro Sánchez se ha distanciado de la propuesta franco-alemana de reforzar la dimensión nuclear como herramienta disuasoria común. España mantiene una posición más clásica, más alineada con el discurso pacifista y con la apuesta por el multilateralismo tradicional. Hasta aquí, sería simplemente una diferencia estratégica legítima. El problema es la incoherencia estructural: España es, al mismo tiempo, uno de los países más reticentes al incremento del gasto militar dentro de la OTAN y uno de los territorios clave para la proyección estratégica de Estados Unidos. Las bases de Rota y Morón son nodos esenciales para operaciones hacia Oriente Próximo, África o incluso el flanco oriental. Sin esa infraestructura logística, la capacidad de respuesta estadounidense se vería seriamente limitada. Es difícil sostener un discurso pacifista y de contención presupuestaria mientras se es pieza central del engranaje militar de la mayor potencia del mundo. No se trata de criticar la existencia de las bases. Se trata de reconocer la contradicción entre el relato político interno y la realidad estratégica externa.

Mientras Washington redefine el orden, mientras Rusia actúa con lógica imperial, mientras China proyecta poder industrial y tecnológico, mientras Israel opera con una claridad estratégica brutal, e incluso Canadá ha reforzado su liderazgo político con posicionamientos claros, Europa sigue debatiendo su identidad. Y ese es el verdadero fondo de lo ocurrido en Múnich. "Estamos entrando en un mundo de bloques, de competencia entre potencias, de soberanía energética, tecnológica y militar. Un mundo menos normativo y más crudo. Más directo. Más jerárquico", advierte el analista Pablo Gil en The Trader.

EEUU tiene un liderazgo claro, con una visión que puede gustar o no, pero que es coherente con sus fines y sus ambiciones. Rusia tiene el suyo. China también. Israel no duda en actuar cuando considera que su seguridad está en juego. Incluso potencias medias como Canadá muestran una dirección política definida y parecen dispuestas a defender sus líneas rojas. Europa, en cambio, no tiene un campeón. No tiene una voz única. No tiene un liderazgo capaz de sintetizar intereses nacionales divergentes en una estrategia común sólida. Y eso, en el nuevo mundo que se está configurando, es un problema.

La reunión celebrada en Múnich no es un simple reajuste diplomático. Es el aviso de que el equilibrio global ha cambiado de fase. La seguridad vuelve a ser el eje central. La soberanía vuelve a importar. La capacidad industrial y militar vuelve a pesar más que los discursos. Europa tendrá que decidir si quiere asumir ese nuevo escenario con ambición estratégica o si seguirá instalada en la comodidad retórica. "Porque en el mundo que viene, la neutralidad confortable no existe. O influyes… o te adaptas a lo que otros decidan por ti", advierte.

Davos: la política del poder

En Davos 2026 no se habla de crisis. No hay pánico ni urgencia, pero sí algo más profundo y quizá más inquietante: la aceptación tácita de que el eje de la economía global ha cambiado. Ya no se debate cómo crecer más o ser más eficientes, sino quién tiene el poder para imponer las reglas y con qué objetivos está dispuesto a hacerlo. En conversaciones privadas se repite una idea que define el tono del foro: la economía ha dejado de ser el centro. El foco está en la política del poder. Seguridad nacional, soberanía tecnológica, control de recursos estratégicos y estabilidad social se han integrado de forma natural en el debate económico hasta volverse inseparables. Lo que hace pocos años habría sonado exagerado hoy se verbaliza sin complejos.

En Davos se asume que la deuda es sostenible mientras nadie la cuestione; que la inteligencia artificial no es neutral, sino una ventaja estratégica comparable a la energía o la defensa; y que la transición energética será más lenta, más cara y desigual de lo prometido. La IA ha dejado de presentarse como una promesa abstracta de productividad para convertirse en un activo de poder: quien controle infraestructura, datos y acceso concentrará una parte creciente del peso económico, con implicaciones incómodas en términos de regulación, concentración y desigualdad. Algo similar ocurre con la transición energética. El discurso climático sigue presente, pero ha perdido idealismo. El pragmatismo ha sustituido al eslogan: los mercados funcionan mejor cuando se enfrentan a restricciones reales y no a objetivos políticamente deseables, pero económicamente inviables. No son provocaciones, son diagnósticos compartidos. Este cambio explica por qué la geopolítica lo impregna todo.

Las decisiones de inversión ya no se toman solo por eficiencia, sino por alineamiento político y control estratégico. La neutralidad económica global ha desaparecido. El capital fluye hacia donde es políticamente aceptable, no necesariamente hacia donde es más rentable. Esto introduce un riesgo estructural nuevo, difícil de modelizar, que obliga a replantear estrategias de inversión y de política económica. En Davos no se habla de desglobalización, sino de fragmentación. Cadenas de suministro más cortas, más caras y menos eficientes, pero más controlables. El consenso es incómodo: el mundo será menos eficiente, pero más resiliente… para quienes puedan pagar ese coste. Y aquí hay un punto que los mercados aún no han descontado del todo: menores márgenes estructurales, inflación de costes más persistente y un crecimiento potencial más bajo.

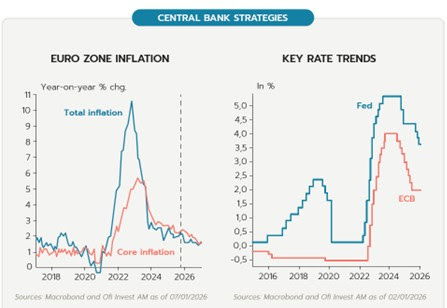

La deuda global sobrevuela todas las conversaciones. No hay soluciones claras, pero sí una aceptación explícita de que el ajuste será lento y políticamente gestionado. Inflación estructural, tipos reales bajos y distintas formas de represión financiera ya no son escenarios alternativos, sino parte del escenario central. Lo relevante no es la idea en sí, sino que ahora se diga abiertamente. También los bancos centrales reflejan este cambio. La inflación sigue importando, pero ya no es el único objetivo. La cohesión social y la estabilidad política han entrado de lleno en la ecuación. La política monetaria ha dejado de ser puramente técnica para convertirse en un instrumento de equilibrio social, complicando la lectura de los ciclos y la reacción de los mercados.

En este contexto encaja la frase más repetida en Davos, atribuida al primer ministro de Canadá, Mark Carney: los países medianos o se sientan a la mesa, o acaban formando parte del menú. Canadá lo está comprobando con nuevas amenazas de aranceles por parte de Donald Trump. Europa vive su propia prueba de estrés con Groenlandia, donde ya no se discute solo seguridad, sino soberanía, recursos estratégicos y control territorial. Poder, cadena de suministro y dominio tecnológico condensados en una sola negociación. En ese nuevo marco, donde las reglas ya no son las de antes, empieza a abrirse paso una advertencia incómoda, especialmente para EEUU: su liderazgo global no solo se mide por su poder militar o tecnológico, sino por algo mucho más frágil (la voluntad del resto del mundo de seguir financiando unos desequilibrios fiscales cada vez mayores.)

Davos 2026 no anuncia una ruptura, pero sí confirma un cambio de reglas. La economía ya no manda sola; mandan el poder, la seguridad y la capacidad de imponer condiciones. Para Europa, el riesgo no es crecer menos o quedarse atrás tecnológicamente. El verdadero riesgo es seguir actuando como si el mundo premiara la prudencia pasiva, cuando en realidad castiga la indefinición. En este nuevo escenario, no decidir también es una decisión… y suele ser la más costosa. Porque "cuando el tablero cambia, el mayor error no es equivocarse de jugada, sino llegar tarde y seguir jugando con reglas que ya nadie respeta", insiste Pablo Gil.

Gaza se ha convertido en un experimento

Por otra parte, Gaza ya no es solo un conflicto enquistado ni una tragedia humanitaria recurrente. Se ha convertido en algo más inquietante: un experimento. Un laboratorio donde se ensaya una nueva forma de gobernanza internacional en la que la estabilidad pesa más que la legitimidad y el derecho internacional queda subordinado a la correlación de fuerzas. Desde esa óptica, Gaza no es una anomalía, sino un precedente. Un territorio administrado desde fuera, con instituciones locales tuteladas, seguridad externalizada y decisiones estratégicas tomadas lejos del terreno. No se busca resolver el conflicto, sino contenerlo. No se persigue un orden justo, sino uno funcional.

La llamada Junta de la Paz impulsada por Donald Trump encaja perfectamente en ese esquema. Bajo una apariencia multilateral y con el paraguas formal de la Organización de las Naciones Unidas, el diseño real responde a una lógica muy distinta: una “pax americana” pragmática, jerárquica y reversible. Una paz concebida como instrumento de poder, no como expresión de legitimidad política. El gesto más revelador no está solo en la arquitectura del plan, sino en quiénes son invitados a sentarse en la mesa. Trump ha ofrecido formar parte del Consejo de Paz a Vladímir Putin y al líder de Bielorrusia, Aleksandr Lukashenko. No como actores marginales, sino como socios necesarios para administrar el nuevo equilibrio.

Es una señal clara: en este modelo, el respeto al derecho internacional o al historial democrático deja de ser condición previa. Lo relevante es el peso, la capacidad de influencia y la utilidad estratégica.El entramado sobre el terreno es coherente con esa visión. Un gobierno tecnócrata palestino con margen mínimo de decisión, una supervisión político-estratégica internacional y una futura fuerza militar externa encargada de garantizar un orden básico. Tres capas de poder superpuestas sobre una población exhausta que no decide, no vota y no controla su propio destino. Gaza no se gobierna para construir un futuro, sino para evitar que vuelva a incendiar el tablero regional.

Lo verdaderamente relevante es cómo se interpreta este modelo fuera de Oriente Próximo. En Moscú no se percibe como una amenaza, sino como una confirmación. Putin ve en la Junta de la Paz y en el enfoque de Trump la prueba de que el mundo avanza hacia un sistema multipolar desordenado, donde las grandes potencias administran zonas de influencia y las reglas se aplican de forma selectiva.

Desde esa lógica, Gaza encaja en el mismo patrón que Ucrania, Venezuela, el Ártico o incluso Groenlandia. Escenarios distintos, pero una misma idea de fondo: la fuerza como criterio último, la seguridad nacional como justificación y el derecho internacional como marco flexible. Que Rusia observe este experimento con interés no es casualidad. Es parte del mismo tablero. La paradoja es evidente. Se habla de reconstrucción, de esperanza y de desarrollo, pero el modelo parte de una desconfianza total hacia los actores locales. Gaza no se gobierna para decidir su futuro, sino para que no vuelva a desestabilizar el equilibrio regional. Es una paz administrada, vigilada y, sobre todo, reversible.

Gaza está anticipando algo más profundo que su propio desenlace. Nos adelanta el tipo de mundo que se está configurando: uno donde los conflictos no se resuelven, se gestionan; donde la soberanía se fragmenta y la legitimidad se vuelve secundaria. Puede que este modelo funcione como solución provisional. Pero si el orden global se construye sobre la administración del desorden y el reparto de zonas de influencia, lo que hoy es un laboratorio mañana puede convertirse en norma. Y entonces el problema ya no será Gaza. Será el sistema entero.